Die Diskussion über digitale Souveränität hat in Europa in den vergangenen Jahren an Schärfe gewonnen. Während der Begriff im englischsprachigen Raum häufig mit staatlicher Kontrolle über das Internet assoziiert wird, beschreibt er im europäischen Kontext etwas grundlegend anderes: die Fähigkeit von Individuen, Unternehmen und öffentlichen Institutionen, digitale Dienste selbstbestimmt, sicher und wirtschaftlich sinnvoll zu nutzen – ohne einseitige Abhängigkeiten, die Innovation, Wettbewerb oder Grundrechte gefährden.

Vier Dimensionen eines komplexen Begriffs

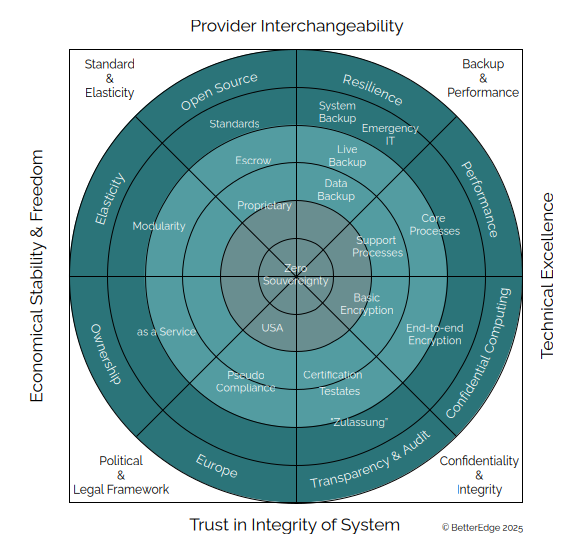

Um digitale Souveränität greifbar zu machen, lohnt ein Blick auf vier zentrale Dimensionen, die sich gegenseitig bedingen: die Austauschbarkeit von Anbietern, das Vertrauen in die Integrität der Systeme, die technische Exzellenz der eingesetzten IT sowie die wirtschaftliche Stabilität und Freiheit, die ein digitales Angebot ermöglicht.

Acht Aspekte lassen sich diesen Dimensionen zuordnen – von Open Source und Portabilität über Backup-Strategien, Performance und Confidential Computing bis hin zu Transparenz, rechtlichen Rahmenbedingungen, Eigentumsverhältnissen und Elastizität. Zusammen ergeben sie ein Radar, das die Souveränität, mit der digitale Angebote genutzt werden können, systematisch sichtbar macht. Zur vertiefenden Visualisierung der Souveränitätsdimensionen und des zugehörigen Radars verweisen wir auf die detaillierte Grafik:

Portabilität, Resilienz und die Rolle von Open Source

Im Zentrum der Austauschbarkeit steht die Frage, wie leicht sich Daten und Nutzer zwischen verschiedenen Systemen bewegen können. Offene Datenformate und quelloffene Software erleichtern nicht nur den Wechsel des Anbieters, sondern sorgen auch für konsistente Nutzererfahrungen.

Ebenso entscheidend ist die Resilienz: Backups, die nicht nur Daten, sondern ganze Systeme erfassen, ermöglichen im Ernstfall einen nahtlosen Übergang auf alternative Infrastrukturen. Für viele Organisationen ist dies eine Grundvoraussetzung, um digitale Kernprozesse souverän betreiben zu können.

Confidential Computing: Ein technologischer Wendepunkt

Eine Schlüsselrolle für digitale Souveränität spielt zunehmend Complete Confidential Computing. Die Technologie schützt Daten nicht nur beim Transport und bei der Speicherung, sondern auch während der Verarbeitung – und zwar so, dass selbst privilegierte Administratoren oder das Betriebssystem keinen Einblick erhalten. Damit entsteht ein Manipulationsschutz, der so hoch ist, dass mehrere unabhängige Akteure zusammenwirken müssten, um Systeme oder Daten überhaupt kompromittieren zu können. Die Abhängigkeit von einzelnen Personen oder Rollen sinkt erheblich.

Vollständig souverän wird Confidential Computing jedoch erst, wenn Angreifer auch keinen Zugriff mehr auf Betriebssystem und Hardware der Server erlangen können. Genau hier setzt der von real-cis entwickelte Better-Edge-Souveränitätsanker an. Sein kryptographisches Perimetersiegel ermöglicht eine kontinuierliche Fernüberprüfung der Hardware-Integrität – ein technischer Mechanismus, der sicherstellt, dass die zugrundeliegende Infrastruktur nicht unbemerkt manipuliert werden kann.

Ein Blick in die Vergangenheit zeigt, wie schnell sich grundlegende Sicherheitsstandards durchsetzen können. Als die Transportsicherheit (TLS) in den 2000er Jahren ausgereift war, stieg der Anteil des verschlüsselten Internetverkehrs innerhalb weniger Jahre rasant: 2016 waren erst 50% des Datenverkehrs geschützt, 2018 bereits über 95%. Ein Wandel, der auch dadurch beschleunigt wurde, dass Browser unverschlüsselte Verbindungen zunehmend als „unsicher“ markierten.

Die Frage liegt nahe, ob Complete Confidential Computing eine ähnliche Entwicklung nehmen wird. Heute schützt es vor allem besonders kritische Anwendungen. Doch technisch spricht nichts mehr dagegen, diesen Schutz breiter einzusetzen. Auf ein höheres Sicherheitsniveau zu verzichten ist inzwischen keine technische oder ökonomische Notwendigkeit mehr – sondern eine Entscheidung für höheres Risiko. Im Gegenteil: Gute Workload-Isolation schafft sogar wirtschaftliche Vorteile, weil sie die sichere gemeinsame Nutzung von Ressourcen ermöglicht.

Rechtliche Rahmenbedingungen und Eigentum als Vertrauensfaktoren

Technische Maßnahmen allein reichen jedoch nicht aus. Die rechtliche Einbettung digitaler Dienste ist ein zentraler Faktor für Vertrauen. Die Urteile des Europäischen Gerichtshofs zur unzureichenden Datenschutzlage in den USA haben deutlich gemacht, dass vertragliche Zusicherungen allein keine echte Rechtssicherheit schaffen können.

Zwar gibt es eine Stellungnahme der hessischen Datenschutzaufsicht, die von vielen als eine Art Freibrief für den Einsatz außereuropäischer Clouddienste interpretiert wird. Doch diese Interpretation greift zu kurz. Die Aufsichtsbehörde betont selbst, dass ihre Einschätzung nur unter engen Voraussetzungen gilt und keine Abweichung von der Rechtsprechung des Europäischen Gerichtshofs darstellt.

Solange die USA kein Datenschutzniveau bieten, das dem der EU entspricht, bleibt die Nutzung entsprechender Dienste rechtlich fragil. Vertragsklauseln oder technische Zusatzmaßnahmen können diese strukturelle Unsicherheit nicht vollständig kompensieren. Für viele Organisationen entsteht dadurch ein Spannungsfeld zwischen praktischer Nutzbarkeit und rechtlicher Belastbarkeit – ein Risiko, das im Kern die Frage digitaler Souveränität berührt.

Hinzu kommt die Frage des Eigentums: Wer die Hardware selbst betreibt oder zumindest einen eigenen „Souveränitätsanker“ am Rand einer Cloud-Edge-Architektur nutzt, kann technische und organisatorische Schutzmaßnahmen wesentlich konsequenter durchsetzen als bei rein konsumierten Clouddiensten.

Technische Exzellenz und wirtschaftliche Freiheit

Performance und Elastizität sind weitere Bausteine digitaler Souveränität. Systeme müssen nicht nur zuverlässig und skalierbar sein, sondern diese Eigenschaften auch bei einem Anbieterwechsel beibehalten.

Open Source, Elastizität, Eigentum und ein verlässlicher Rechtsrahmen bilden gemeinsam die Grundlage wirtschaftlicher Freiheit. Backup-Strategien, Replizierbarkeit, Performance, Confidential Computing und Auditierbarkeit hingegen spiegeln die technische Exzellenz eines Systems wider.

Wie souverän sind heutige IT-Angebote?

Ein Blick auf verschiedene Anbieter zeigt deutliche Unterschiede. Nicht-europäische Hyperscaler überzeugen durch hohe Performance und Elastizität, doch ihre proprietären Technologien erschweren unabhängige Backups. Transparenz und rechtliche Verlässlichkeit bleiben begrenzt.

Europäische Hyperscaler profitieren von ihrer Einbettung in das EU-Recht, nutzen jedoch teilweise Software aus Drittstaaten, was die Rechtslage erneut unklar macht.

Edge-Cloud-Lösungen mit eigenem Souveränitätsanker bieten hingegen die Möglichkeit, Schlüsselmaterial vollständig selbst zu kontrollieren und damit ein hohes Maß an Unabhängigkeit zu erreichen.

Ein Ausblick: Auf dem Weg zu einem Souveränitätsindex

Mehrere Organisationen – darunter die Open Source Business Alliance, Adesso und Bechtle – arbeiten derzeit an Souveränitätsindizes, die digitale Angebote vergleichbar machen sollen. Das hier skizzierte Radar kann als Grundlage dienen: Jeder der acht Aspekte lässt sich anhand konkreter Kriterien quantifizieren und zu einem Gesamtwert zusammenführen.

Da jedoch nicht jede Anwendung dieselben Anforderungen stellt, wird eine differenzierte Gewichtung notwendig sein. Die Debatte über geeignete Modelle hat gerade erst begonnen – und sie wird entscheidend dafür sein, wie Europa seine digitale Zukunft gestaltet.